| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | 6 | |

| 7 | 8 | 9 | 10 | 11 | 12 | 13 |

| 14 | 15 | 16 | 17 | 18 | 19 | 20 |

| 21 | 22 | 23 | 24 | 25 | 26 | 27 |

| 28 | 29 | 30 | 31 |

- REDIS

- slack

- MyISAM

- cdb

- NOSQL

- online ddl

- ncloud

- DELETE

- 성능테스트

- vacuum

- mongo

- maxclients

- NCP

- Cloud DB for MySQL

- mysql

- OD

- DML

- InnoDB

- postgresql

- RDS

- jmeter

- zabbix

- RDBMS

- Docker

- Connection

- autovacuum

- Maria

- opensource

- 6.2.7

- percona

- Today

- Total

개인 공부

Graylog를 이용한 Syslog 수집 ( 수집 설정 편 ) 본문

Graylog를 설치했다면 원격지 서버에서 Syslog를 수집하기 위해 Graylog를 설정한다.

■ Graylog Input 생성

- Graylog에서 Input을 생성하기 위해서는, 원격지 시스템에서 로그가 생성되고, Graylog로 송신을 해야 한다.

- Graylog에서는 해당 송신되는 log를 받아 처리할 수 있는 수신 포트를 설정하여야 하며 보통 syslog 수신을 위한 포트는 UDP 514가 Deault이나 Graylog 서버에서 1024 이하의 TCP/UDP 포트 번호는 권한 오류가 발생하게 된다.

- 이러한 이슈를 해결하기 위해 UDP 514 -> 1514 포트로 redirection 되도록 처리한다.

1) System -> Input -> Syslog UDP -> Launch new input

2) Node 선택 / Port 변경(1514)

3) Graylog 서버 Redirection 설정

- UTP 514로 들어오는 것들은 1514로 보내도록 Redirection 설정

- UTP 1514 방화벽 허용 설정

[root:LEE:/root > firewall-cmd --add-masquerade --permanent

success

[root:LEE:/root > firewall-cmd --add-forward-port=port=514:proto=udp:toport=1514 --permanent

success

[root:LEE:/root > firewall-cmd --permanent --add-port=1514/udp

success

[root:LEE:/root > firewall-cmd --reload

success

[root:LEE:/root > firewall-cmd --list-all

public (active)

target: default

icmp-block-inversion: no

interfaces: ens160

sources:

services: dhcpv6-client ssh

ports: 9000/tcp 1514/udp

protocols:

masquerade: yes

forward-ports: port=514:proto=udp:toport=1514:toaddr=

source-ports:

icmp-blocks:

rich rules:

■ 외부 서버에서 syslog 전송하도록 설정

- Syslog가 발생하면 Graylog 서버로 syslog가 전송하도록 설정한다.

- 모든 Facility의 통계, 기본정보 메시지를 수집하며 메일/인증/cron스케줄리은 제외한다.

- * rsyslog 관련 값 URL ( https://m.blog.naver.com/sunchan683/221511250171 )

[root@replica2 ~]# vi /etc/rsyslog.conf

# ### end of the forwarding rule ###

*.info;mail.none;authpriv.none;cron.none @10.70.101.63:514

[root@replica2 ~]# systemctl restart rsyslog.service

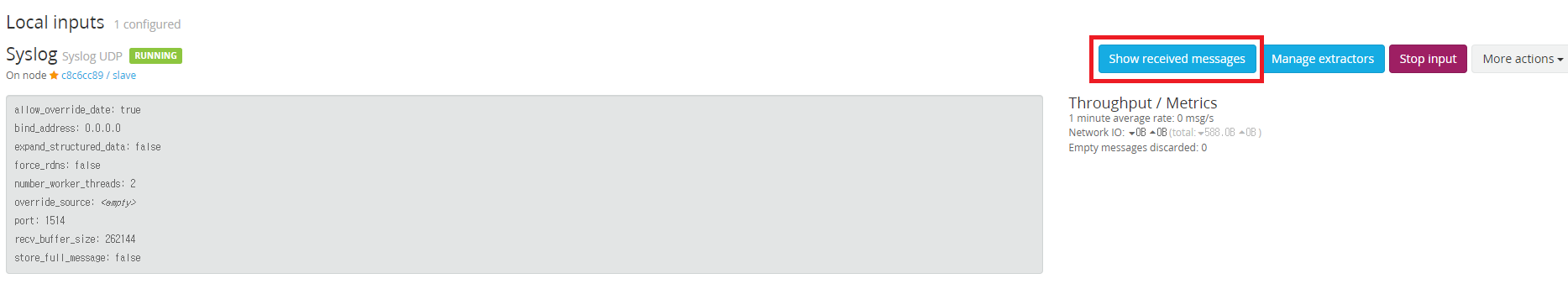

■ Graylog 웹에서 확인

- Show received messages 클릭하면 수집되는 syslog를 볼 수 있다.

- Web에서 보이는 Log와 실제 서버의 Log를 보면 동일한 것을 볼 수 있다.

'Open Source 툴' 카테고리의 다른 글

| Zabbix Agent 배포 ( Use. Ansible ) (0) | 2021.12.28 |

|---|---|

| Zabbix-agent Auto Registeration ( 자동 등록 ) (0) | 2021.12.23 |

| Maria Replication 모니터링 ( feat. Zabbix ) (0) | 2021.12.13 |

| 오픈소스 모니터링 Zabbix 5.0 설치 (0) | 2021.11.22 |

| Graylog를 이용한 Syslog 수집 ( 설치 편 ) (1) | 2021.10.23 |